ATTENZIONE: I cookies del tuo browser risultano disattivati o stai navigando in modalità anonima. Ciò potrebbe limitare alcune funzionalità del sito.

|

Focus

|

Un esperto spiega come rubare le impronte digitali altrui. Il futuro dell'e-commerce è già in pericolo?

Giovedì 10 Aprile 2008

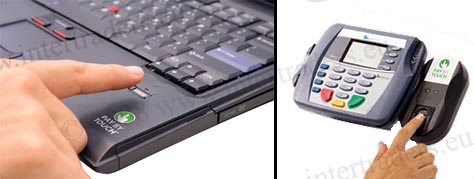

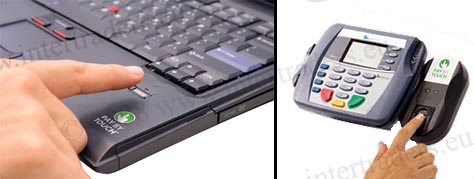

autore: Redazione InterTraders Si sente spesso parlare del connubio tra biometria (la

scienza che si basa sul riconoscimento degli individui in base a caratteristiche

fisiche e comportamentali) ed e-commerce; in particolare del futuro del commercio elettronico e delle soluzioni

alternative che la tecnologia offre per garantire l'identità di chi

effettua una transazione, accede ad un conto corrente o utilizza uno strumento

di pagamento (fisico o virtuale che sia).

Al di là di quelli che sono i costi per l'applicazione e l'implementazione

delle tecniche biometriche (basate sul riconoscimento delle impronte digitali

dell'individuo, della conformazione della retina o dell'iride, del timbro e

della tonalità della voce etc.) nella vita odierna, sono ormai numerose le

imprese che hanno iniziato a commercializzare dispositivi e applicativi

che sostituiscono al classico codice PIN o ad una carta di credito, l'impronta

digitale dell'individuo (v.immagini a seguire).

A rendere, tuttavia, più problematica la vita di chi ha deciso di investire

nelle tecniche biometriche, ci ha pensato un informatico inglese,

Matthew Lewis, che nell'ultima Black Hat conference di

Amsterdam -evento internazionale dedicato alla sicurezza informatica- ha

illustrato il funzionamento del proprio "biologger", un dispositivo in

grado di catturare i dati biometrici (impronte digitali, struttura

della retina etc.) di un utente per riprodurli in maniera illecita

successivamente. Praticamente un keylogger

applicato alla biometria.

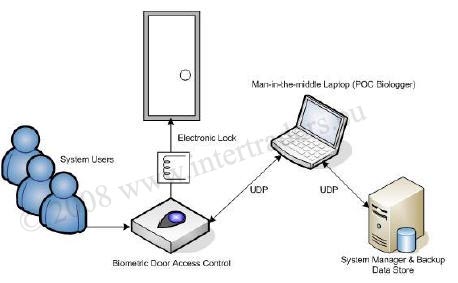

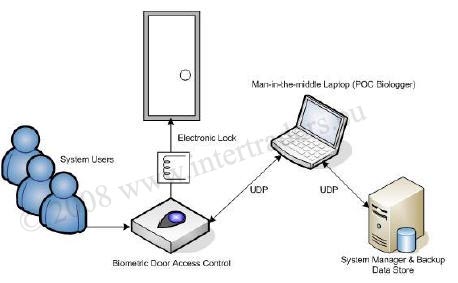

Perché un biologger abbia successo è necessario per il malintenzionato di

turno inserirsi nella rete che collega l'apparecchio che raccoglie i

dati biometrici (nell'immagine a seguire è raffigurato il dispositivo

elettronico utilizzato per aprire una certa porta) e li scambia con un

sistema (ad es. un PC) che ne gestisce il funzionamento e la

verifica.

Un'operazione relativamente semplice solo ove la trasmissione dei dati non

avvenga in forma criptata e sia possibile interporre tra dispositivo biometrico

e sistema di gestione l'apparecchietto con il compito di "sniffarne" il flusso.

Lewis, a tal fine, ha precisato che per dimostrare l'efficacia del biologger non

sia stato studiato il software di funzionamento del dispositivo biometrico ma

sono stati semplicemente intercettati e analizzati i dati scambiati tra

questo e il sistema di gestione.

E il risultato dell'esperimento si può dire davvero impressionante (v. immagini

a seguire).

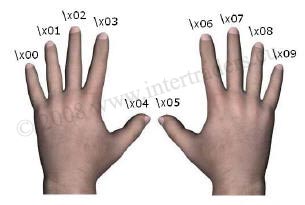

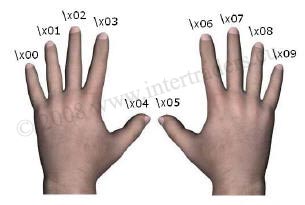

L'informatico inglese, infatti, non solo ha spiegato quali sono nei vari

pacchetti di dati catturati i codici associati alle singole dita di un

utente:

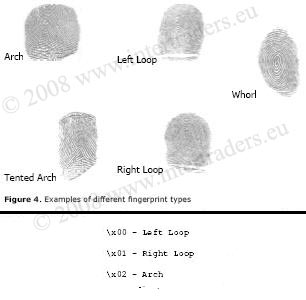

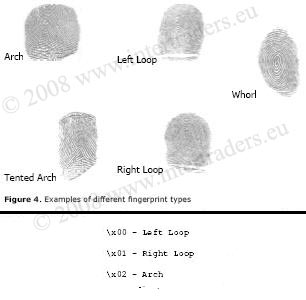

ma anche quelli associati ai vari tipi di impronta digitale:

arrivando persino a individuare e ricostruire immagine e risoluzione di

un'impronta digitale autentica.

Al termine della dimostrazione Lewis ha, quindi, spiegato come una volta

analizzati e decifrati i restanti dati sia possibile per un hacker compromettere

il funzionamento del dispositivo biometrico, permettendo l'accesso a

determinati dati o a una certa area riservata anche a soggetti non autorizzati.

Per una spiegazione tecnicamente dettagliata del funzionamento del biologger di

Lewis invitiamo i lettori interessati a consultare la guida pubblicata dallo

stesso inventore al seguente indirizzo:

https://www.irmplc.com/content/pdfs/Biologger.pdf

Redazione InterTraders

Hai bisogno di assistenza legale specifica su questa tematica o su argomenti simili legati a Internet?

Se sì, ti invitiamo a consultare le seguenti sezioni direttamente sul sito dello Studio Legale Massa:

In alternativa, puoi contattare direttamente lo Studio ai recapiti indicati nell'apposita sezione "CONTATTACI" (l'assistenza prestata non è gratuita).

|

|

|

|

Domenica 20 Aprile 2025

Domenica 20 Aprile 2025